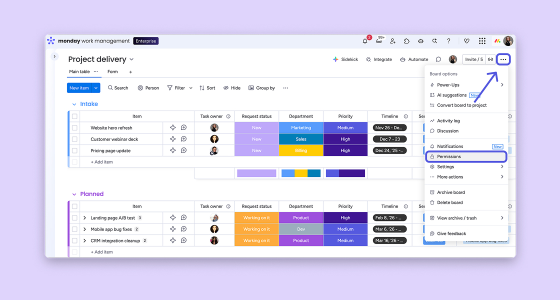

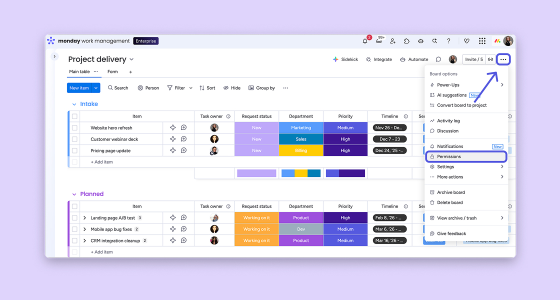

Control de accesos avanzado en monday.com: protege tus proyectos sin frenar a tu equipo

Hoy los equipos trabajan más rápido, pero también manejan información más sensible que nunca: datos financieros, contratos, pipelines comerciales o roadmaps de producto.

El problema es común: la información está dispersa en múltiples herramientas, lo que hace difícil controlar quién ve qué. Esto genera riesgos de seguridad, problemas de cumplimiento y pérdida de confianza interna.

monday.com resuelve esto permitiéndote centralizar el trabajo sin perder control, combinando flexibilidad con seguridad de nivel empresarial.

A diferencia de herramientas rígidas, monday.com te permite adaptar la plataforma a tus procesos, manteniendo un control total sobre los accesos.

Su Work OS ayuda a centralizar procesos, mejorar la visibilidad y eliminar silos, sin sacrificar la gobernanza de la información.

La clave: seguridad sin fricción.

Estas capacidades forman parte de la seguridad empresarial de monday.com, incluyendo auditorías, permisos granulares y control administrativo.

No se trata solo de proteger datos, sino de trabajar mejor.

Las empresas que implementan monday.com logran:

Esto es clave, ya que muchas organizaciones hoy enfrentan fricción operativa por herramientas desconectadas y procesos fragmentados.

El equilibrio es clave: control sin fricción.

El control de accesos es una ventaja competitiva que te permite:

monday.com te da la flexibilidad para diseñar tus procesos y la gobernanza para protegerlos.

¿Quieres ver cómo se vería esto en tu caso específico? Contáctanos.