Los análisis de vulnerabilidades pueden ayudarlo a resolver las fallas de seguridad

La gestión de vulnerabilidades es una herramienta única en la actualidad. No solo nos permite encontrar errores o lagunas en nuestro código, sino que también nos permite prepararnos mejor para cualquier amenaza. Hay diferentes formas de gestionar las vulnerabilidades en nuestra página y diferentes tipos de análisis de vulnerabilidades. Es importante conocerlos para tener una idea más concreta de lo que más le interesa a nuestra empresa.

¿Qué es la gestión de vulnerabilidades?

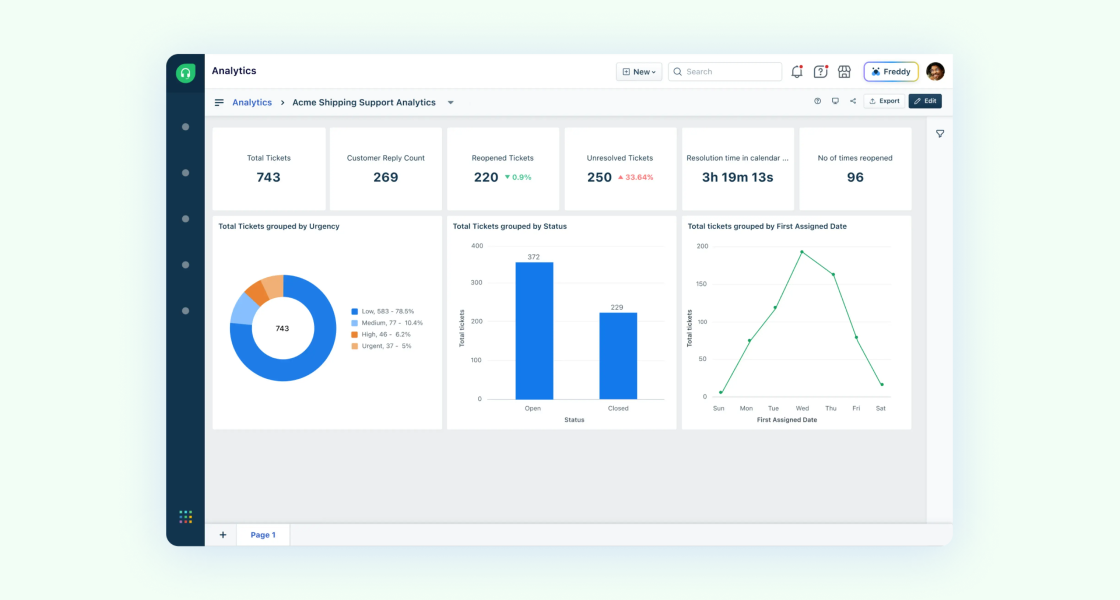

Es el proceso de identificar los puntos débiles aplicados a nuestro negocio. Esta identificación comienza con la implementación regular y sistemática de los análisis de vulnerabilidades. Realizamos estos análisis con herramientas automatizadas; InsightVM y Nessus son muy buenos ejemplos de ello. Estas redes de análisis descubren vulnerabilidades, el complemento se actualiza y se las muestra al administrador para que las revise. Existen diferentes estrategias y escaneos de vulnerabilidades que se pueden implementar para gestionar las vulnerabilidades; unas se adaptan mejor a diferentes entornos que otras.

Priorización

La priorización es un proceso profundo que comienza con la organización de la empresa. Se trata de seleccionar primero, en una escala peligrosa, las amenazas más relevantes. Hablamos de definir qué ataque o vulnerabilidad es más perjudicial para nuestros activos. Si nos enfrentamos a una amenaza que, por ejemplo, afecte al servidor principal de la empresa; nos enfrentamos a una vulnerabilidad que debe solucionarse lo antes posible. Una buena red de priorización evita perder tiempo y esfuerzo en amenazas sin importancia. Resolver una vulnerabilidad que afecte a nuestros activos a mayor escala: incluso si se trata de una falla menor, siempre será más importante. Una buena forma de clasificar los análisis de vulnerabilidades sería el siguiente orden: fallos en los sistemas o servidores centrales, fallos en las aplicaciones internas y fallos en las estaciones de trabajo.

Tratamiento

La definición del tratamiento en la gestión de vulnerabilidades dependerá de cómo o dónde se desarrollen. Cuanto más simple o accesible sea el lugar de vulnerabilidad, más fácil será resolverlo sin afectar el funcionamiento del negocio. Si una vulnerabilidad ataca un sector del sistema que está obsoleto, para resolverla sería necesario reestructurar el sistema. Eso llevaría más tiempo que revisarlo cuando se lleve a cabo dicha remodelación. En este caso, lo mejor es crear protocolos que eviten o protejan el problema; pasar al siguiente caso y probar el tratamiento. Los casos más sencillos se refieren a soluciones como la instalación de parches de software, la modificación de alguna configuración secundaria o las actualizaciones del sistema. En estos casos, estamos en presencia de casos aplazados que requieren menos atención.

Diseño de escaneos de vulnerabilidad

Organizar un sistema de gestión de vulnerabilidades es una tarea delicada. Muchos aspectos de la logística se tienen en cuenta a la hora de definir los parámetros correctos. Uno de los factores más importantes es definir una política de seguridad para la organización; de esta manera nos aseguramos de seguir protocolos estrictos, lo que redunda en una buena implementación del sistema. Además, las políticas se actualizan a medida que pasa el tiempo; encontrar vulnerabilidades que afecten al sistema central nos obligará a revisar todo el sistema y asegurarnos de que no se repita.

Un elemento importante a tener en cuenta es la clasificación de la información. Debería asignarse relevancia a la categorización tanto de las vulnerabilidades como de las soluciones de red. Cuanto más crítica sea la falla para los activos de la empresa, más importante será. Por supuesto, la base de un buen sistema de gestión son los análisis periódicos de vulnerabilidades. Debe establecer la frecuencia con la que será necesario realizar cada análisis para gestionar las vulnerabilidades; además, qué sectores serán prioritarios y cómo se distribuirá el servicio.

Últimos pasos

Tras definir los parámetros del escaneo, es el momento de analizar la criticidad de cada uno de ellos y de sus tratamientos. Siempre hay que tomar el nivel de riesgo como punto de partida; a partir de ahí, trabajar en la disminución de la función hacia otras menos importantes. Algo importante a tener en cuenta es que, si bien la prioridad de las fallas se define por el peligro, también será posible cambiar el orden de los escaneos de vulnerabilidad, los protocolos e incluso su periodicidad si surgen fallas importantes o cambios en la seguridad de la empresa. Por último, hay dos puntos clave para garantizar que los protocolos cubran los aspectos más importantes. La primera consiste en verificar la eficacia de cada vulnerabilidad reparada. La segunda es probarla en un entorno controlado, para comprobar que ya no es un problema. En cualquier caso, si surge algún inconveniente, aparecerá en el siguiente ciclo de escaneo.

Ventajas de los análisis de vulnerabilidades

Son muchas las ventajas que se derivan de los procesos de gestión. La principal es la más buscada en el entorno digital; la notoria reducción de los riesgos asociados a la explotación de las fallas del sistema. La gestión constante de una red y la recepción de escaneos analíticos de vulnerabilidad continuos y estables protegen a las empresas. También reduce el número de fallos de forma exponencial.

Otra de sus ventajas es que permite entender mejor el sistema propio de la empresa. De esta forma, y con todos los datos recopilados, se pueden definir cosas como: cuáles son los puntos más obsoletos del sistema; qué es lo que hay que mejorar para aumentar la seguridad; dónde nos atacan más; etc. La gestión de vulnerabilidades también permite a la empresa comprender cómo está evolucionando el mercado de la seguridad digital. En el caso de InsightVM, el constante desarrollo y evolución del sistema nos permiten entender su flujo; entender qué es lo que se está fortaleciendo y, por lo tanto, diversificar en esas áreas. Si desea recibir más información sobre esta herramienta, no dude en contactarnos. En GB Advisors, solo ofrecemos lo mejor del mercado. Somos un equipo de profesionales dispuestos a compartir consejos y ayudarlo en su camino hacia un entorno de TI más eficiente.