Los accesos privilegiados son el objetivo principal de los hackers. Y es que las cuentas de los administradores de TI son la entrada a toda la información sensible dentro de las empresas. Sin embargo, con la Gestión de Accesos Privilegiados o PAM (por sus siglas en inglés) puedes mantener el control sobre los accesos vitales para tus sistemas.

Generalmente, las empresas mantienen un monitoreo constante sobre los usuarios regulares. Limitan los accesos de sus empleados o clientes para evitar fugas de información y modificaciones en las plataformas. Y aunque estos protocolos son esenciales, suelen dejar a un lado las actividades de riesgo de los usuarios con permisos de desarrollador o DBAs. Sin la protección adecuada a tus accesos privilegiados, puedes recibir ataques de agentes externos o incluso de tus propios empleados.

Por esa razón, aquí te explicamos qué es el PAM y cómo puede ayudarte.

¿Qué es el Privileged Access Management (PAM)?

Las soluciones de software de Privileged Access Management o PAM pueden darte control total sobre los usuarios avanzados, detectar amenazas y atacar las actividades sospechosas en cada sesión.

Se encargan de modificar y conceder credenciales de acceso de forma centralizada. Ejecutan workflows para el cumplimiento de protocolos de usabilidad como COBIT, GLBA, HIPAA, HITRUST, ISO-27002, ITIL, MASS 201, NERC-FERC, NIST, PCI y SOX.

Asimismo, evitan el mal uso de los software y hardware por medio de la limitación de credenciales y la rotación de SSH Keys. Además, estas soluciones son capaces de detectar vulnerabilidades a través de análisis de contextos y la identificación de patrones.

Con un PAM, puedes conceder permisos a colaboradores externos sin tener que vulnerar tu VPN. Y al mismo tiempo, puedes integrar la API de control de accesos a tus otros software de seguridad.

PAM e IAM, ¿son iguales?

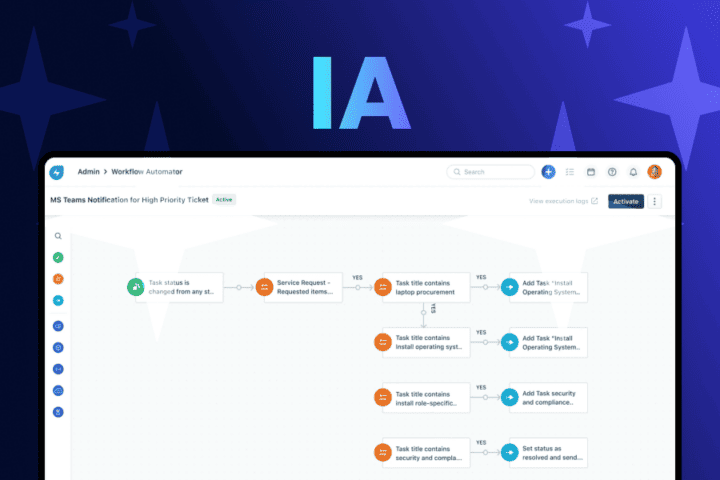

Se suele confundir la tecnología de Gestión de Identidad y Accesos (IAM) con PAM. Sin embargo, las soluciones IAM solo están diseñadas para los usuarios con limitaciones regulares. Estas cuentas pueden ser creadas, eliminadas y configuradas en cualquier momento. Un mecanismo totalmente diferente a los accesos privilegiados.

Y es que las cuentas con nivel de administrador normalmente son utilizadas por diferentes usuarios. Algunas veces son humanos y en otras son IA. Estas cuentas existen siempre que la red o los sistemas se encuentren activos, pues son las responsables de ejecutar los procesos operacionales. He ahí la importancia de la aplicación de software de Privileged Access Management y su principal diferencia con los IAM.

A continuación enumeramos los alcances de la Gestión de Control de Accesos Privilegiados:

Decir adiós a las vulnerabilidades de acceso

¿Sabes cuáles activos empresariales entran en riesgo cuando dejas de monitorear un acceso privilegiado? Los más importantes. Bases de datos, información financiera, registros confidenciales y toda la arquitectura de tu red. Un ataque a uno de estos pilares puede generar pérdidas millonarias y afectar la credibilidad de tu negocio.

Afortunadamente, con las soluciones PAM eliminan cualquier vulnerabilidad referente a tus accesos avanzados.

# 1 Gestión de sesiones y contraseñas privilegiadas

Cuentas locales predeterminadas, accesos de administrador, cuentas de emergencias y de administradores hypervisor. Todos tus accesos privilegiados pueden protegerse tras la automatización de gestión de claves. Precisamente la rotación de credenciales y las sesiones contextuales son unas de las herramientas más poderosas para este propósito.

Los software PAM utilizan recursos como PuTYY y MTSC para asegurar conexiones más confiables entre el usuario y la red. Al mismo tiempo, pueden conceder accesos granulados al limitar el uso de los sistemas a ciertas horas, fechas, sistemas y localizaciones. También ofrecen la rotación de SHH keys a través de la agrupación de contraseñas y envían alertas tras cada sesión.

Por otro lado, la Gestión de Accesos Privilegiados permiten controlar los accesos rápidos. Puede remover contraseñas embebidas en aplicaciones y scripts; así como asegura la eliminación de contraseñas tras cada sesión. De esta manera, es virtualmente imposible para los intrusos encontrar permisos vulnerables y reutilizables.

Mientras el PAM gestiona las entradas y salidas, puede tomar registros del comportamiento de las solicitudes de acceso. Es capaz de identificar el nivel de riesgo de las conexiones, las actividades dentro de los sistemas autorizados y diferenciar malware de usuarios reales.

# 2 Gestión de privilegios endpoint

Reduce la vulnerabilidad en tus privilegios endpoint. Limita y monitorea todos los dispositivos y estructuras informáticas. Ya sean computadoras, servidores, así como recursos IoT, ICS y SCADA. Te permite elevar los niveles de seguridad de aplicaciones específicas, evitar la transferencia de credenciales, auditar las actividades diarias de los accesos y ejecutar comandos elevados sin conceder accesos root.

# 3 Control sobre los accesos remotos

Puedes reducir los permisos de tus proveedores y empleados sin interferir con su trabajo. El PAM puede enviar accesos privilegiados sin compartir tu VPN ni crear brechas de seguridad en la transmisión de paquetes de datos. Te permite designar a los administradores las herramientas necesarias para ejecutar procesos mientras cierras la entrada a otros módulos, aplicaciones y comandos que no le competen en ese momento.

El sistema de reporting de los software PAM se encarga de la recopilación documental del rastro de los usuarios en tus sistemas. Registra estadísticas, toma videos y mapea cambios. De esta manera, puedes controlar el nivel de cumplimiento de SLA y otros protocolos por parte de terceros y de tu departamento de TI.

# 4 Gestión de amenazas

Los software PAM son ideales para la priorización de vulnerabilidades. Utilizan scannings inteligentes para identificar, analizar y tomar acciones sobre vulnerabilidades en todos tus activos digitales. Independientemente de que estén alojados on-premise, en la nube, en infraestructuras virtuales, en dispositivos móviles o en contenedores.

Puedes comparar el desempeño de los sistemas con estándares de industria, regulaciones legales y diversos protocolos de seguridad. Con estos análisis holísticos es más fácil tomar decisiones en torno a las dinámicas de accesos privilegiados, considerar la implementación de otras soluciones tecnológicas, eliminar procesos y cambiar workflows.

Cuando se trata de gestionar los privilegios de sistemas de grandes empresas, recomendamos BOMGAR Software de Acceso Seguro. Incluye un paquete de recursos especializado en mejorar las prácticas de seguridad con tus proveedores, ofrece el control total de tus accesos superiores con una interfaz personalizada y permite su integración a software CRM.

En GB Advisors podemos ayudarte a optimizar tus procesos e implementar nuevas soluciones tecnológicas. Contáctanos para obtener asesoría.