A medida que seguimos adelante con el gran cambio que el COVID-19 provocó, las cosas no se están volviendo más fáciles en el espectro de la ciberseguridad. Hoy, más que nunca, la mayoría de las empresas exigen reforzar la seguridad de sus puntos finales.

Hasta ahora, es sumamente alarmante lo que las agencias de seguridad más famosas del mundo han anunciado sobre el reciente aumento de los ciberataques. Por is fuera poco, un estudio de IDC y HP muestra que el 70% de las infracciones exitosas comenzaron en terminales.

Este tipo de amenazas pueden tomar la forma de ataques internos y externos. La verdad es que un atacante puede obtener acceso a datos valiosos de cualquier manera.

Una vez que un punto final está comprometido, las estadísticas dicen que todo empeorará a partir de ese punto. Solo adoptando una fuerte postura de protección de puntos finales es que se puede despejar el camino y proteger el entorno de futuras amenazas.

«350.000 piezas de malware se encuentran cada día». – Investigación de AV-TEST.

¿Cuáles son los desafíos que la mayoría de las organizaciones enfrentan con la seguridad tradicional de los puntos finales?

Las soluciones de Detección y Respuesta en los Puntos Finales (EDR, en inglés) son recursos de seguridad muy útiles. Sin embargo, estos dependen de análisis estadísticos y modelos no confiables. De hecho, es posible que estos sistemas ya no reconozcan la diferencia entre las amenazas y el comportamiento aceptable.

Por eso, las acciones de algunos usuarios podrían dar lugar a malware, programas de rescate y phishing. Una investigación realizada por AV-TEST encontró que 350.000 piezas de malware se encuentran cada día.

Por eso, las acciones de algunos usuarios podrían dar lugar a malware, programas de rescate y phishing. Una investigación realizada por AV-TEST encontró que 350.000 piezas de malware se encuentran cada día.

Dicho esto, las ciberamenazas en evolución, los entornos de puntos finales cada vez más complejos y diversos, el desajuste corporativo de las tecnologías de seguridad y los equipos de TI e InfoSec cada vez más debilitados también forman parte de esas amenazas.

¿Por qué es importante implementar una sólida estrategia de seguridad de puntos finales para proteger la infraestructura de TI de una empresa?

Una estrategia de seguridad de puntos finales puede jugar un mejor papel que las soluciones de EDR. En este caso, combate el malware interno y externo y se adapta a un entorno de amenazas y TI en evolución.

Pero, además…

Disminuye el riesgo de incidentes de seguridad y violaciones de datos

Lo que proviene principalmente de la mejora de las acciones de seguridad. Algunas de ellas podrían ser la eliminación de los derechos de administración y la aplicación de un mínimo de privilegios. Además, también, de la aplicación de un control de acceso «justo a tiempo” (JIT, en inglés).

Todas ellas ayudan a evitar que los agentes malignos se dirijan a los puntos finales y actúen en ellos.

Reduce los problemas que pueden causar perturbaciones y protege contra la inestabilidad de los puntos terminales

Aplicar un rendimiento mejorado de los puntos finales significa eliminar los privilegios superfluos y los dispositivos de endurecimiento. Al mismo tiempo, también ayuda a evitar menos configuraciones erróneas, incompatibilidades e incidentes de seguridad.

Mejora la visibilidad en toda la empresa

La integración, la gestión y el control de los sistemas de puntos finales llevan a un camino más directo hacia el cumplimiento de la normativa. Estas acciones forman parte de un cumplimiento y unas auditorías simplificadas, que mejoran la visibilidad de cada activo de TI.

Permite que la TI admita más tipos de puntos finales y es flexible ante los cambios de modelo de negocio

La excelencia operativa es parte de un proceso de alto rendimiento muy necesario hoy en día. Este procedimiento implica el despliegue de nuevas tecnologías y la estandarización de los procesos y posibles cambios.

¿Cómo puede una organización pasar a un enfoque más preventivo de la seguridad de los puntos finales?

En primer lugar, las empresas deben comprender la creciente diversidad de dispositivos utilizados por sus empleados, proveedores y terceros. Una de las formas más prometedoras de hacerlo es ejecutando un moderno enfoque de gestión de la seguridad de los puntos finales.

«La eliminación de los derechos de administración no sólo tiene que ver con la seguridad. También permitirá que tus computadoras funcionen más rápido, mejor y por más tiempo». -SAMI LAIHO, MVP de Microsoft y Ethical Hacker.

De esta manera, podrán estar a la altura de los entornos de amenazas en evolución. Además, se apoyarán en un ecosistema completo y preventivo que no sólo reaccione a través de la remediación.

¿Cómo modernizar la estrategia de seguridad de los puntos finales de una empresa?

Aunque las estadísticas pueden parecer un reto, hay formas de aplicar y realizar tácticas de seguridad en los puntos finales. Aquí te dejamos cinco sencillos pasos para proteger los terminales de tu organización.

1. Aplica una combinación de tácticas de «Menos Privilegios» y «Control de Aplicaciones».

- Más del 60% de los ataques no son detectados por los antivirus, según el Instituto Ponemon.

- El software antivirus es la primera herramienta de seguridad de punto final que se despliega cuando se trata de defenderse de amenazas comunes y conocidas.

- Aplica medidas mucho más efectivas para complementar el rendimiento del antivirus y mejorar la efectividad de la seguridad de los puntos finales.

2. Prioriza e implementa soluciones de administración de privilegios

- Elimina los privilegios excesivos de los usuarios finales para detener los ataques de día cero.

- Con la administración de privilegios mínimos, los usuarios pueden realizar tareas de administración sin usar credenciales de administrador o de superintendente.

- Microsoft lo hizo y mitigó el 77% de sus vulnerabilidades.

3. Ejecutar el control pragmático de aplicaciones

- El 68% de las organizaciones fueron golpeadas por uno o más ataques de punto final en 2019.

- Los controles de las aplicaciones impiden que los usuarios, los actores de la amenaza y otras aplicaciones ejecuten cualquier comando o aplicación inapropiada en un punto final.

- Los adversarios normalmente se dirigen y explotan las aplicaciones confiables para permitir el acceso a largo plazo a un sistema.

4. (Ahora sí puedes) implicar la detección y respuesta de los puntos finales

- Las soluciones EDR por sí solas no le dan a tu organización una completa capacidad de monitoreo.

- Se necesitan profesionales de seguridad bien entrenados y procesos sólidos.

- Utiliza una solución de gestión de privilegios de puntos finales como segunda y tercera capa de seguridad de tus terminales.

5. Confía en otras herramientas de seguridad de puntos finales (basadas en el bloqueo del usuario final)

- La gestión de privilegios de los puntos finales hace que todas las demás herramientas de seguridad de terminales sean más eficaces al reducir el ruido y minimizar la superficie de ataque.

- Existen diferentes tipos de herramientas de prevención de seguridad de los puntos finales que también podrían ser consideradas por las organizaciones.

- La prevención de pérdida de datos, el cifrado (seguridad de los puntos finales y de los datos), el endurecimiento de los puntos finales, la gestión de parches, la configuración segura, el acceso remoto y el proxy web son algunas de ellas.

¿Cómo la Gestión de Privilegios en los Terminales de BeyondTrust equipa a una empresa con la Reducción Preventiva de Riesgos?

Tenemos un equipo de seis ingenieros que gestionan todo el parque de ordenadores de sobremesa y móviles. Necesitábamos algo que les permitiera realizar el trabajo más rápida y eficientemente. -RYAN POWELL, Gerente del Centro de Operaciones y Respuesta

La Gestión de Privilegios en los Terminales de BeyondTrust es una solución preventiva de seguridad de puntos finales. Esta se centra en reducir los derechos administrativos y ofrece los privilegios necesarios para los ususarios hacer su trabajo.

También se encarga de ayudarles a ser productivos y ofrece un potencial de reducción de riesgos rápido e inigualable.

Algunas de las principales características de la Gestión de Privilegios en los Terminales

- Habilitación de privilegios mínimos para restringir los derechos de administración de usuarios, cuentas, aplicaciones.

- Administración sin contraseña para realizar funciones administrativas en un puntos finales sin necesidad de credenciales privilegiadas o de administrador.

- Control de aplicaciones, que permite tener un control total sobre lo que los usuarios pueden instalar o ejecutar en tus puntos finales.

- Plantillas QuickStart que permiten implementar políticas de mínimo privilegio que funcionan eficazmente para cada función y en múltiples operaciones.

- Trusted Application Protection para detener los ataques que implican aplicaciones de confianza.

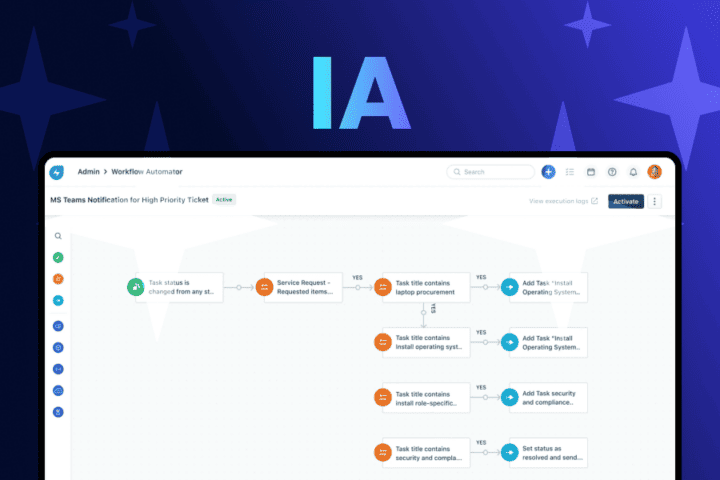

- Reglas de potencia para automatizar los flujos de trabajo, crear comportamientos personalizados o crear integraciones con ITSM.

- Auditoría e informes empresariales para proporcionar un registro único de auditoría de toda la actividad de los usuarios para agilizar los análisis forenses y simplificar el cumplimiento de las normas.

Como puedes ver, los beneficios que ofrece la Gestión de Privilegios en los Terminales de BeyondTrust son adaptables y alcanzables para la seguridad de los puntos finales de tu empresa.

Como puedes ver, los beneficios que ofrece la Gestión de Privilegios en los Terminales de BeyondTrust son adaptables y alcanzables para la seguridad de los puntos finales de tu empresa.

En caso de que aún te preguntes cómo implementar una estrategia de seguridad de puntos finales con éxito utilizando las soluciones de BeyondTrust, contacta a nuestro equipo de especialistas para ayudarte a reforzar la protección de tus terminales.