Desde hace rato, la protección de redes y sistemas se ha hecho más complejo que los cuidados mínimos a los que estamos acostumbrados: Aplicar parches; estar atento a las últimas actualizaciones y segmentar nuestras redes. Se trata de ir más allá, y el monitoreo de red complementa esta tarea.

Desde hace rato, la protección de redes y sistemas se ha hecho más complejo que los cuidados mínimos a los que estamos acostumbrados: Aplicar parches; estar atento a las últimas actualizaciones y segmentar nuestras redes. Se trata de ir más allá, y el monitoreo de red complementa esta tarea.

Visto que nuestros sistemas de información se encuentran siempre bajo la silente amenaza de ciberdelincuentes – su negocio consiste en vulnerar los nuestros -; muchas veces es cuestión de tiempo para que identifiquen nuevas brechas de seguridad o crear nuevas técnicas que les ayuden a alcanzar su cometido.

En este afán, han creado muchísimos malwares destinados a atacar los puntos finales en la red.

Muchas empresas se enteran de que violaron su seguridad una vez que el mal está hecho, y se topan con algún mensaje de rescate en sus pantallas. Lo peor es que los ciberdelincuentes saben ocultarse y borrar sus huellas una vez que han accedido a una red.

Por esta razón, debemos pensar e idear un plan completo que abarque: 1) Seguridad de Hardware; 2) Seguridad de Software; y 3) Seguridad de Red. Asimismo, dicho plan también debe contemplar y combinar técnicas activas y pasivas en monitoreo de red; y reactivas y complementarias para perfeccionar el plan.

Si bien es cierto que la segmentación de red logra una capa adicional de protección para restringir el acceso a la red; el enfoque de seguridad preventivo demanda otra tarea: Saber cuándo y cómo ocurrió el ataque para evitar nuevas irrupciones.

Monitoreo de red

En principio, para detectar cualquier incursión en nuestras redes; necesitamos una gestión adicional: Monitoreo de red continuo. Con él, supervisamos y detectamos cualquier comportamiento irregular en el tráfico de nuestras redes.

En este sentido, muchos atacantes que simulan a un usuario genuino y autorizado; en algún momento mostrarán un comportamiento atípico en la red. Esta es la oportunidad perfecta para que los sistemas de monitoreo de red detecten el comportamiento aberrante en los patrones de comportamiento de todos los usuarios.

Entonces, resulta evidente que la efectividad de un sistema de monitoreo de red demanda el conocimiento de las rutinas de comportamiento normales de cada usuario de nuestras redes. De esta forma, podremos tener una referencia de comparación y detectar cualquier actividad maliciosa.

Así pues, los responsables de TI y redes deben tener claro ciertos conceptos para aplicar una correcta monitorización de la red. En todo caso; la diferencia entre gestión y monitoreo de red es simple.

Con el monitoreo de una red obtenemos una visión básica del estado de la red y las interacciones de los usuarios con ella. Con la gestión de redes la visión es más trascendental, se puede tomar acciones para solventar los problemas en red.

Monitoreo básico de red

En primera instancia, la red es uno de los componentes tecnológicos que emplean las empresas para prestar servicio a sus clientes y mantenerse comunicada a sus datos sensibles. Entonces; para aplicar un monitoreo de red debemos conocer los parámetros que nos permita entender los mensajes alojados de Syslog y lo que representa el ancho de banda.

En primera instancia, la red es uno de los componentes tecnológicos que emplean las empresas para prestar servicio a sus clientes y mantenerse comunicada a sus datos sensibles. Entonces; para aplicar un monitoreo de red debemos conocer los parámetros que nos permita entender los mensajes alojados de Syslog y lo que representa el ancho de banda.

Mensajes de Syslog

Seguido, los equipos de comunicación generan mensajes dirigidos al servidor central donde quedan almacenados para posterior revisión. En ellos se localizan alarmas y otras informaciones del estado de los equipos.

Entonces, a partir de esa información se puede configurar una alarma que indique por ejemplo; los intentos fallidos de conexión a la web luego de un número de intentos en el espacio de un minuto.

De esta forma podrás estar informado cuando ocurra una situación anormal en la red que impide el correcto desempeño; la transferencia de datos y poder tomar con tiempo acciones correctivas.

Ancho de banda

Asimismo, el ancho de banda es una medida de la cantidad de datos que se puede enviar a través de una conexión de red en un tiempo determinado. Esta medida viene expresada en bits por segundo (Bps); Kilobits por segundo (Kbps); Megabits por segundo y hasta gigabits (Gbps) y terabits por segundo (Tbps).

A partir de estas medidas; podemos determinar qué tan rápida puede estar la conexión en la red. De esta forma podrás saber si hay actividad anormal en tus redes al observar una ocupación del ancho de banda de una red superior al 90%. El congestionamiento y lentitud en las conexiones son un buen indicador.

Para lograr un monitoreo de red por su comportamiento empleamos un software especializado que tiene la capacidad de medir el ancho de banda de la red; y conocer dónde ocurren los mayores embotellamientos.

Desde luego, esta herramienta nos ayudará a capturar información; medir el ancho de banda y arrojar alarmas.

Monitoreo de red avanzado

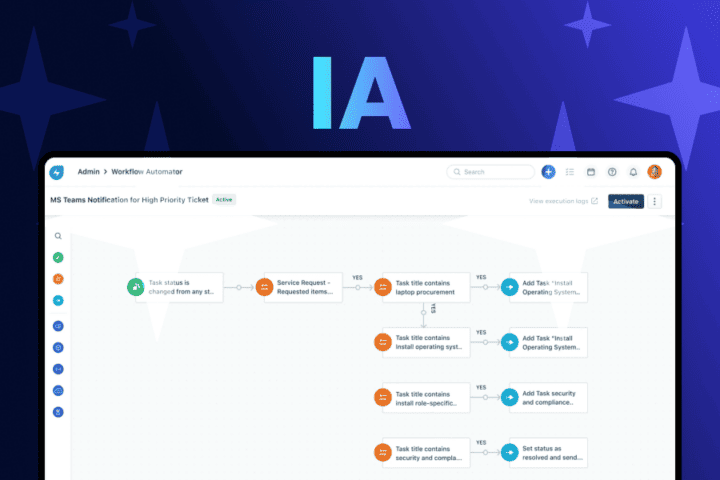

Ahora bien, si quieres todas las ventajas del monitoreo de red avanzado, lo ideal es que adquieras software robusto que te permita ir hacia la gestión avanzada de tus redes. Esto es lo que debes buscar en tal software:

- Comunicación de las alertas. Los mensajes deben manejar protocolos que puedan llegar a distintos dispositivos.

- Integraciones con servidores externos. El software debe monitorear servidores de correo, o de aplicaciones de CRM.

- Usabilidad y presentación de los datos en el panel. Para conocer en tiempo real el estado de la red y otorgar privilegios de acceso.

- Flexibilidad. El software debe adaptarse a otros entornos y tecnologías para integrarlos en la supervisión.

- API de acceso desde sistemas externos. Para que aprovechen los beneficios de monitoreo de la herramienta de software.

- Integraciones con Bases de Datos. El software comprender el lenguaje de la base de datos para gestionarla correctamente.

- Multidispositivo. Emplea cualquier dispositivo para gestionar el monitoreo

- Escalación. Poder adaptarse ante cualquier cambio de crecimiento que sufra la red.

- Soporte. Procura que cuente con el mayor número de protocolos de adquisición de datos posible. capaces de capturar mensajes de NetFlow, sFlow, jFlow o cualquier protocolo de red.

Monitoreo de red y protección

Repetimos: Es importante que nuestras redes estén protegidas con las prácticas estándar de seguridad (actualizaciones; parches; antivirus y segmentación de redes). En paralelo, debemos monitorear nuestras redes de manera activa y pasiva.

Repetimos: Es importante que nuestras redes estén protegidas con las prácticas estándar de seguridad (actualizaciones; parches; antivirus y segmentación de redes). En paralelo, debemos monitorear nuestras redes de manera activa y pasiva.

Los cibercriminales están siempre en la búsqueda de brechas de seguridad; por eso crean malwares más avanzados que les permite saltarse las barreras que protegen la información en tu red para salirse con la suya. Y lo peor, es que saben limpiar su huella una vez que violan algún sistema para dejar impunemente el desastre tras de sí.

Aplicar un monitoreo de red constante que arroje alarmas de prevención en caso de comportamiento inusual nos ayuda en la detección temprana de cualquier ataque; y a blindar mejor nuestros datos sensibles.

Recuerda que las interrupciones de servicio de red se traducen en pérdidas económicas considerables. Tienes a la mano los medios correctos para evitar que las mismas lleven a tus clientes a mirar hacia otras opciones de servicio. Contáctanos aquí y avanza más rápido que las amenazas.